Construire une gouvernance et une sécurité axées sur les agents autonomes

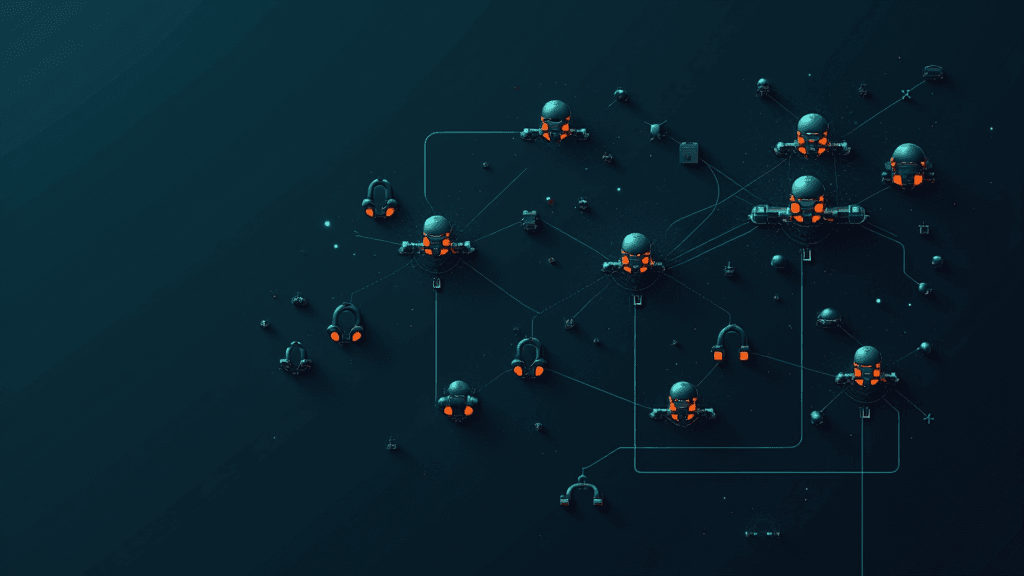

Alors que les agents d'intelligence artificielle s'intègrent de plus en plus dans le fonctionnement quotidien des grandes entreprises, une nouvelle menace silencieuse se profile : le manque de gouvernance de ces systèmes autonomes crée des angles morts dangereux. Selon le rapport 2026 State of AI du Deloitte AI Institute, 74 % des entreprises prévoient de déployer des agents IA d'ici deux ans. Pourtant, seulement 21 % d'entre elles disposent d'un modèle de gouvernance mature pour superviser ces agents autonomes. Les dirigeants identifient la confidentialité des données et la sécurité comme leur première préoccupation (73 %), devant la conformité légale et réglementaire (50 %) et la supervision des capacités de gouvernance (46 %). Dans de nombreuses organisations modernes, les identités non humaines (systèmes, bots, agents) dépassent déjà en nombre les identités humaines, une tendance qui va s'accélérer brutalement avec l'essor de l'IA agentique.

L'enjeu est concret et immédiat : un agent mal sécurisé peut être manipulé pour accéder à des systèmes sensibles, exfiltrer des données propriétaires ou exécuter des actions non autorisées à grande échelle. Sans un plan de contrôle centralisé, ce ne sont pas des expériences isolées qui échouent, mais des déploiements entiers qui dysfonctionnent de façon imprévisible. Andrew Rafla, associé au sein de la pratique Cyber de Deloitte, résume l'exigence minimale : être capable de répondre à la question "quel agent a fait quoi, au nom de qui, avec quelles données, sous quelle politique, et peut-on le reproduire ou l'arrêter ?" Si ces réponses ne sont pas évidentes, l'entreprise n'a pas de plan de contrôle fonctionnel, seulement une exécution non maîtrisée. La gouvernance est précisément ce qui transforme des pilotes impressionnants en cas d'usage industrialisables et sûrs.

Ce défi n'est pas apparu du vide. L'accélération des déploiements d'IA depuis 2023 a conduit de nombreuses entreprises à intégrer des agents dans leurs processus sans adapter leurs cadres de sécurité, conçus à l'origine pour des utilisateurs humains. Les outils classiques de gestion des identités et des accès (IAM) ne sont pas pensés pour des entités autonomes capables d'agir en chaîne et à vitesse machine. Ce rapport, produit par Insights, la branche de contenu personnalisé du MIT Technology Review, illustre une prise de conscience croissante dans l'industrie : la course à l'adoption de l'IA agentique doit impérativement s'accompagner d'une infrastructure de contrôle robuste, au risque de voir les gains de productivité annulés par des incidents de sécurité à grande échelle.

Le déficit de gouvernance des agents IA concerne directement les entreprises européennes soumises à l'AI Act, qui impose des obligations de traçabilité, de supervision humaine et de gestion des risques pour les systèmes autonomes classés à haut risque.

Dans nos dossiers

Vu une erreur factuelle dans cet article ? Signalez-la. Toutes les corrections valides sont publiées sur /corrections.